各种网络通信安全的原理

一路求学网 http://www.16qiuxue.com 阅览次数: 354次 12-28 20:11:10

标签:网络知识,网络学习,电脑学习,http://www.16qiuxue.com

各种网络通信安全的原理,

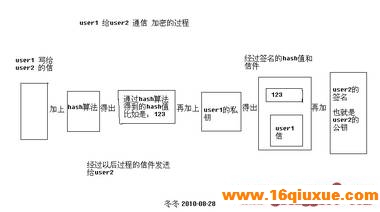

将到安全通信就要先介绍一下PKI 用我的话说就是认证证书。 PKI(Public Key Infrastructure ) 即"公钥基础设施", PKI的基础技术包括加密、数字签名、数据完整性机制、数字信封、双重数字签名等。计算机 PKI 分为 公钥和私钥 通信过程中每个用户都有两把钥匙一把公钥一把私钥,公钥是公开的,私钥只有自己才有。 PKI 实现的功能: 1: 机密性 (加密) 2: 完整性 (签名) 3: 不可否认性 (签名) 下面将通过两种图来讲解 通信过程中的加密过程 和 解密过程 讲解: 首先user 1 建立要发送给user2 的信件 在通过 hash算法 算出一个hash值出来,,在把信件加上 user1的私钥 ,,就得出一个 有hash值和user1 私钥的信件。。之后在把这封信件在加上 user2 的公钥。。在把信件发送出去给user2 加密过程讲解完毕。计算机基础。

hash算法 就是一种最底层算法 每一个存在的都能算出一组数字来,,如果数据不边,,在用hash算,,得到的hash值还是一样。。

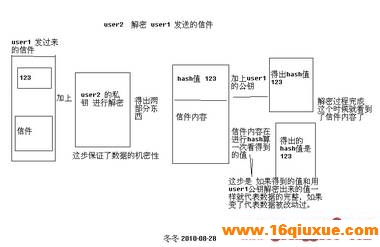

下面讲解user2 的解密过程 如下图:

讲解: 首先user 1 建立要发送给user2 的信件 在通过 hash算法 算出一个hash值出来,,在把信件加上 user1的私钥 ,,就得出一个 有hash值和user1 私钥的信件。。之后在把这封信件在加上 user2 的公钥。。在把信件发送出去给user2 加密过程讲解完毕。计算机基础。

hash算法 就是一种最底层算法 每一个存在的都能算出一组数字来,,如果数据不边,,在用hash算,,得到的hash值还是一样。。

下面讲解user2 的解密过程 如下图:

解密过程: 当user1 过的信件到达时 user2 还看不到信件的内容,,首先要用user2的私钥进行解密。。之后能解密出来2部分的东西,,,一部分是hash值 一部份是信件内容,,,之后在用user1 的公钥解密出来hash值 ,,,在用信件内容在算一次hash值 ,,如果和解密出来的hash值一样,,代表数据是完整的。。如果不一样代表数据在传输过程中被改动过。。计算机基础知识

完成解密

应用PKI 加密与解密 主要是为了数据的安全性,,,例如user1 在给 user2 传输信件过程中被 user3 截获了一份。。这样数据就被截获了,,,如果应用了加密和解密就算user3 截获了数据,,user3 也没有办法查看数据内容,,因为user3没有user2 的私钥,,,,usre3 没办法解密,,,所以保证了数据在传递过程中的安全。

现在的通信 都是这样的道理:

各种网络通信安全的原理,各种网络通信安全的原理

解密过程: 当user1 过的信件到达时 user2 还看不到信件的内容,,首先要用user2的私钥进行解密。。之后能解密出来2部分的东西,,,一部分是hash值 一部份是信件内容,,,之后在用user1 的公钥解密出来hash值 ,,,在用信件内容在算一次hash值 ,,如果和解密出来的hash值一样,,代表数据是完整的。。如果不一样代表数据在传输过程中被改动过。。计算机基础知识

完成解密

应用PKI 加密与解密 主要是为了数据的安全性,,,例如user1 在给 user2 传输信件过程中被 user3 截获了一份。。这样数据就被截获了,,,如果应用了加密和解密就算user3 截获了数据,,user3 也没有办法查看数据内容,,因为user3没有user2 的私钥,,,,usre3 没办法解密,,,所以保证了数据在传递过程中的安全。

现在的通信 都是这样的道理:

各种网络通信安全的原理,各种网络通信安全的原理

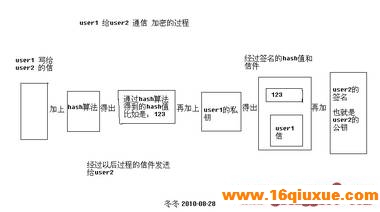

将到安全通信就要先介绍一下PKI 用我的话说就是认证证书。 PKI(Public Key Infrastructure ) 即"公钥基础设施", PKI的基础技术包括加密、数字签名、数据完整性机制、数字信封、双重数字签名等。计算机 PKI 分为 公钥和私钥 通信过程中每个用户都有两把钥匙一把公钥一把私钥,公钥是公开的,私钥只有自己才有。 PKI 实现的功能: 1: 机密性 (加密) 2: 完整性 (签名) 3: 不可否认性 (签名) 下面将通过两种图来讲解 通信过程中的加密过程 和 解密过程

讲解: 首先user 1 建立要发送给user2 的信件 在通过 hash算法 算出一个hash值出来,,在把信件加上 user1的私钥 ,,就得出一个 有hash值和user1 私钥的信件。。之后在把这封信件在加上 user2 的公钥。。在把信件发送出去给user2 加密过程讲解完毕。计算机基础。

hash算法 就是一种最底层算法 每一个存在的都能算出一组数字来,,如果数据不边,,在用hash算,,得到的hash值还是一样。。

下面讲解user2 的解密过程 如下图:

讲解: 首先user 1 建立要发送给user2 的信件 在通过 hash算法 算出一个hash值出来,,在把信件加上 user1的私钥 ,,就得出一个 有hash值和user1 私钥的信件。。之后在把这封信件在加上 user2 的公钥。。在把信件发送出去给user2 加密过程讲解完毕。计算机基础。

hash算法 就是一种最底层算法 每一个存在的都能算出一组数字来,,如果数据不边,,在用hash算,,得到的hash值还是一样。。

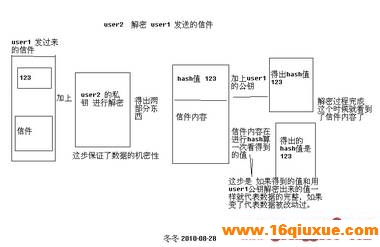

下面讲解user2 的解密过程 如下图:

解密过程: 当user1 过的信件到达时 user2 还看不到信件的内容,,首先要用user2的私钥进行解密。。之后能解密出来2部分的东西,,,一部分是hash值 一部份是信件内容,,,之后在用user1 的公钥解密出来hash值 ,,,在用信件内容在算一次hash值 ,,如果和解密出来的hash值一样,,代表数据是完整的。。如果不一样代表数据在传输过程中被改动过。。计算机基础知识

完成解密

应用PKI 加密与解密 主要是为了数据的安全性,,,例如user1 在给 user2 传输信件过程中被 user3 截获了一份。。这样数据就被截获了,,,如果应用了加密和解密就算user3 截获了数据,,user3 也没有办法查看数据内容,,因为user3没有user2 的私钥,,,,usre3 没办法解密,,,所以保证了数据在传递过程中的安全。

现在的通信 都是这样的道理:

各种网络通信安全的原理,各种网络通信安全的原理

解密过程: 当user1 过的信件到达时 user2 还看不到信件的内容,,首先要用user2的私钥进行解密。。之后能解密出来2部分的东西,,,一部分是hash值 一部份是信件内容,,,之后在用user1 的公钥解密出来hash值 ,,,在用信件内容在算一次hash值 ,,如果和解密出来的hash值一样,,代表数据是完整的。。如果不一样代表数据在传输过程中被改动过。。计算机基础知识

完成解密

应用PKI 加密与解密 主要是为了数据的安全性,,,例如user1 在给 user2 传输信件过程中被 user3 截获了一份。。这样数据就被截获了,,,如果应用了加密和解密就算user3 截获了数据,,user3 也没有办法查看数据内容,,因为user3没有user2 的私钥,,,,usre3 没办法解密,,,所以保证了数据在传递过程中的安全。

现在的通信 都是这样的道理:

各种网络通信安全的原理,各种网络通信安全的原理

- ・上一篇:网关和路由器功能的有哪些不同

- ・下一篇:局域网常见故障及排除方法-

《各种网络通信安全的原理》相关文章

- › 各种网络通信安全的原理

- tag: 暂无联系方式 网络技术,网络知识,网络学习,电脑学习,电脑学习 - 网络技术

网友评论>>

栏目分类

网络技术 推荐

- ・ 网络基本概念

- ・ 因特网的诞生

- ・ 中国Internet网络发展情况

- ・ 如何查找局域网故障

- ・ 网页内容显示不完整的解决方法

- ・ 网络安全基础知识问答

- ・ 高效提高网速的技巧

- ・ ADSL经常自动掉线

- ・ 网新手千万不要下载和安装下列软件

- ・ 神奇的代码,超级的牛哦!

- ・ ADSL故障的因素

- ・ 排除网络连接故障八大招

- ・ 无法浏览网页怎么办

- ・ 五十八种网络故障及解决办法

- ・ 电脑为何连不上网

- ・ 用windows建家庭网络2

- ・ 用windows建家庭网络1

- ・ 用windows建家庭网络3

- ・ 没有拨号声

- ・ 操作超时

- ・ 服务器无应答

- ・ 无拨号声

- ・ 调制解调器未响应1

- ・ 电话线路中断

- ・ 开机速度慢

- ・ 找不到网卡或Boot Rom